Введение

Любое важное событие становится магнитом для разных сторон. Как в офлайне, так и в онлайне у некоторых хорошие намерения, а у некоторых, к сожалению, нет. Особенно в случае с событиями, о которых пишут в СМИ, возрастает количество доменов, в названиях которых упоминаются слова по тематике, связанной с этими событиями.

В этом пандемия COVID-19 ничем не отличается от других важных событий. Мы видим, что люди регистрируют сайты для сбора денег или предоставления помощи прямо или косвенно пострадавшим. Мы также видим, что люди создают домены, в которых используется пандемия в качестве приманки для повышения трафика и привлечения жертв, подвергая конечных пользователей фишингу, вредоносному ПО и мошенничеству.

В ответ на случаи мошенничества некоторые группы создают и предоставляют «данные об угрозах», то есть информацию и данные о зафиксированных угрозах безопасности, связанных с этими доменами, или об угрозах, о которых поступают сообщения. Некоторые группы, такие как Лига анализа киберугроз, связанных с темой COVID-19 и Коалиция по борьбе с киберугрозами, связанными с COVID-19, предпринимают меры по борьбе с этими злоумышленниками.

Корпорация ICANN участвует в этой работе по борьбе со злоупотреблениями по тематике заболевания COVID-19, вооружая нашими экспертными знаниями тех, кто имеет возможность помещать этим мошенническим кампаниям. Мы фильтруем списки, созданные на основании файлов зоны, и пополняем их данными из внешних источников, чтобы отделять доменные имена, которые могут быть мошенническими, от большинства доменов, которые мошенническими не являются. При этом мы должны действовать аккуратно и не создавать дополнительного шума для тех, кто уже и так захлебывается от информации. Иными словами, хотя мы стараемся предоставлять данные, которые позволяют проводить быструю оценку статуса домена, мы также должны иметь высокую степень доверия к этой оценке. Не выполнив оба эти условия, мы можем нанести больше вреда, чем пользы.

Сейчас мы готовим отчеты по недавно зарегистрированным доменам, которые, как мы считаем, используют тему пандемии COVID-19 для фишинговых кампаний и кампаний по распространению вредоносного ПО. Эти отчеты, которые предоставляются ответственным сторонам (в основном регистраторам или регистратурам), содержат сведения, заставляющие ICANN заключить, что домены используются в мошеннических целях, а также другую информацию, которая позволяет ответственным сторонам определить наилучших вариант действий.

Детали процесса

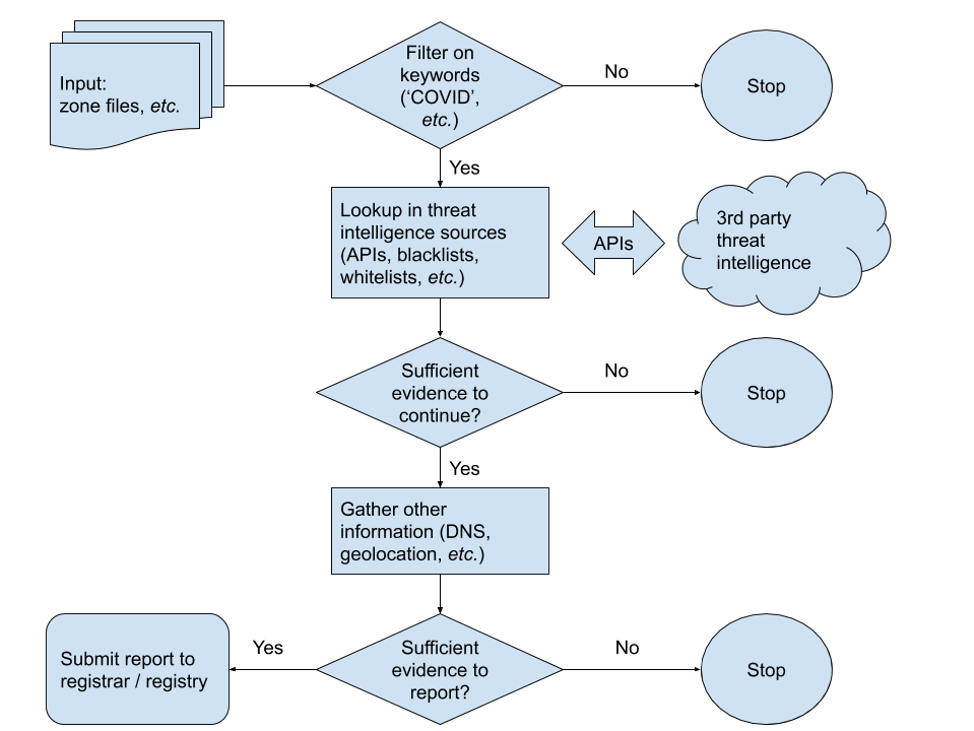

Для подготовки этих отчетов мы рассматриваем доступные нам файлы зон доменов общего пользования. Эти файлы позволяют нам увидеть вновь делегированные домены (хотя наш процесс подготовки отчетов позволяет получать исходную информацию из любого источника данных о доменах или именах хоста). Конкретно, мы ищем новые записи о файлах зоны, содержащие такие слова как «COVID», «corona», «pandemic» (пандемия) и другие связанные с ними термины. Получающийся в результате список доменных имен еще невозможно применить на практике, так как в него пока входят и неопасные и мошеннические домены. Чтобы обрести высокую степень уверенности в данных, вошедших в этот список, нам надо его сначала еще уточнить.

Следующий шаг – посмотреть на разные источники данных об угрозах и поискать в них свидетельства того, что домен используется для фишинга или распространения вредоносного ПО. Первым делом мы используем Virus Total, AlienVault OTX, Phishtank и Google Safe Browsing, но наш процесс генерирования отчетов на самом деле создан таким образом, что его можно масштабировать, добавляя или удаляя источники данных. По данным, предоставляемым этими источниками, можно заключить, что тот или иной домен является мошенническим, хотя в большинстве случаев мы находим либо мало тому доказательств, либо вообще их не находим. Отсутствие доказательств может быть связано с тем, что:

- Многие из доменов, которые мы видим, «запаркованы», т.е., зарегистрированы, чтобы затем их выгодно продать или чтобы зарабатывать через них на рекламе,

- а другие домены – это молодые домены, которые еще не использовались в мошеннических целях или в которых это поведение еще не наблюдалось.

Соответственно, возможно со временем репутация домена изменится. Для того, чтобы проверить эту гипотезу, мы периодически перепроверяем домены.

Стоит отметить, что источники, которыми мы пользуемся, в основном направлены на тематику вредоносного ПО и фишинга, так что наблюдаемая нами мошенническая деятельность подпадает в основном под эти две категории. Мы также видим домены, которые используются для спама или других нежелательных видов поведения. В своей работе мы учитываем только домены, зафиксированные в источниках информации о вредоносном ПО и фишинге. Также нередко случается, что домены фигурируют в целом ряде категорий, потому что разные провайдеры данных об угрозах применяют разные методы их сбора и, соответственно, выявляют разные аспекты мошеннических кампаний. Кроме того, категоризация – неточная наука и допускает толкования. Поэтому, когда мы используем термин «злоумышленный/мошеннический» здесь, мы подразумеваем фишинг или вредоносное ПО, что не значит, что тот или иной домен не может фигурировать в списке спамеров или каком-нибудь другом списке, в который заносятся домены, где наблюдаются другие типы нежелательного поведения.

Найдя достоверные доказательства мошеннической деятельности, мы переходим к сбору дополнительной информации о доменах соответственно требованиям, определенным регистраторами в документе «Порядок обращения к регистратору с жалобами на неправомерное использование доменов». В отчетах указывается информация о регистраторе (и контактные данные Регистратора для обработки жалоб), информация о хосте и т.д. Она собирается, чтобы помочь сторонам, получающим наши отчеты, принять решение о том, следует ли предпринимать меры (например, приостановить делегирование домена). Этот процесс подготовки отчетов приведен в обобщенном виде на следующей схеме:

Результаты этот процесса собираются в двух разных форматах:

- Сводка в формате CSV, в которую включены имя, разрешающийся IP-адрес и записи DNS-сервера, плюс базовая оценка, данная каждым из источников данных об угрозах, и общее суммарное значение.

- Markdown файл по каждому домену, который содержит дополнительную информацию об этом домене, включая ссылки на внешние доказательства, если они есть и если это применимо.

Статистика

С тех пор как мы начали этим заниматься в конце марта мы видим в среднем по 3 250 новых доменных имен в день, соответствующих нашим поисковым терминам. На момент написания этой статьи в списке было уже более 82 000 имен. Количество доменов из этого списка, по которым нам удалось найти доказательства, позволяющие установить их связь с мошенническими действиями, и которые еще разрешаются (т.е., их делегирование еще не приостановлено), составляет 7 000. Количество доменов, с которыми связаны данные об угрозах, растет изо дня в день, просто потому что появляется больше возможностей пронаблюдать за поведением, связанным с этими доменами. Соответственно, старых доменных имен, на которые поступили жалобы, получается пропорционально больше, чем новых. С другой стороны, мошеннические домены начинают фиксировать, а их делегирование приостанавливать.

Вы, возможно, заметили, что предоставленная статистика ниже, чем в других открытых отчетах. На это может быть две основные причины:

- Мы начинаем с источников, которые содержат доменные имена, найденные только в файлах зоны. Мы не работаем со списками полных хостов, которые наблюдаются в источниках данных о пассивных DNS или других аналогичных отправных точках.

- Мы заносим в список только домены, в отношении которых есть достаточные доказательства мошеннической деятельности и которые продолжают разрешаться.

Наш подход исключает домены, которые были куплены спекулянтами и запаркованы. Хотя блокирование доступа к этим доменам может и не помешать конечному пользователю, мы не можем с уверенностью утверждать, что эти домены являются мошенническими.

Итог

Грустно, но факт – в жизни всегда будут злоумышленники, готовые воспользоваться любой ситуацией, даже пандемией. Наш ответ на злоупотребление доменными именами состоит в предоставлении доказательств относительно тех доменов, которые мы считаем мошенническими, тем, кто может предпринять надлежащие меры наиболее эффективным образом. Мы также считаем, что критерии отбора предоставляемых доказательств должны быть очень строгими, чтобы не создать больше шума, чем сигнала. В разработанном нами процессе генерирования отчетов и подачи жалоб развернуто много мер, позволяющих избежать ложноположительных результатов. Будем рады поработать и с сообществом и с другими над усовершенствованием наших процессов.